这个程序来源于我一个专业选修课程的实验之一,用来检测一个内网网段中,网卡开了混合模式的主机。要做到这个功能,有以下几种方法:

(一)识别恶意主机的原理

使用“广播地址”进行判断

原理是:正常情况下,网卡检测接收到的数据包是不是广播数据包,要看收到的数据帧的目的MAC地址是否等于ff.ff.ff.ff.ff.ff,如果是则认为是广播地址,但当网卡的工作模式为“混杂模式”时,网卡检测是不是广播包只看收到的数据帧的目的MAC地址的第一个八位组值,是0xf则认为是广播地址。利用这点细微差别就可以检测出Sniffer。

测试时,测试主机首先向被测试的局域网内的所有设备发送伪造的ARP请求包,伪造目标主机MAC地址,比如:ff.00.00.00.00.00或ff.ff.00.00.00.00等。如果接收到包的目标主机没有处于混杂模式,它将不会回复,但如果处于混杂模式,它将会回应测试主机的ARP请求,通过监视向测试主机发送的回应信息就可以知道哪个目标主机处于混杂模式。

由于某些网卡在正常工作时,识别广播包时仅仅识别数据包中的目的MAC地址的的第一个字段是否是“0xf”,所以这类网卡不适合用此方法检测,对于这种情况,可以通过修改伪造的目标主机的MAC地址进行检测。

2.使用ping的响应时间进行判断

测试时,测试主机首先利用ICMP请求及响应计算出目标机器的平均响应时间。在得到这个数据后,测试主机再次向本地网络发送大量的伪造数据包,与此同时再次发送测试数据包以确定目标主机的平均响应时间的变化值。

非混杂模式的机器的响应时间变化量会很小,而混杂模式的机器的响应时间变化量则通常会有1―4个数量级。这种测试已被证明是最有效的,它能够发现网络中处于混杂模式的机器,而不管其操作系统是什么,但缺点是这个测试会在很短的时间内产生巨大的通讯流量。

最终我选择了第一种方法,因为理解起来也比较简单。

(二)ARP协议基础

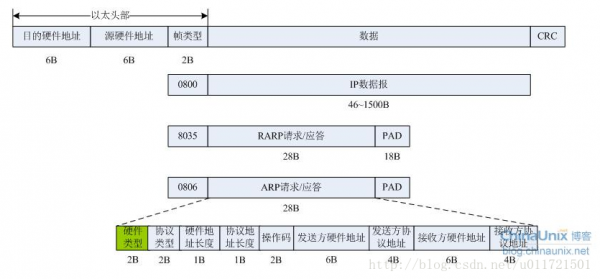

编程识别的前提是要能够发出自己构造的ARP报文,下面是ARP报文的格式,编程之前,首先要熟悉这个结构:

一个ARP报文是由ARP首部和以太网首部共同组成的。 以太帧首部中2字节的帧类型字段指定了其上层所承载的具体协议,常见的有0x0800表示是IP报文、0x0806表示RARP协议、0x0806即为我们将要讨论的ARP协议。

硬件类型: 1表示以太网。

协议类型: 0x0800表示IP地址(ARP在TCP/IP中位于网络层)。和以太头部中帧类型字段相同。

硬件地址长度和协议地址长度:对于以太网中的ARP协议而言,分别为6和4;

操作码:1表示ARP请求;2表示ARP应答;3表示RARP请求;4表示RARP应答。

我们这里只讨论硬件地址为以太网地址、协议地址为IP地址的情形,所以剩下四个字段就分别表示发送方的MAC和IP地址、接收方的MAC和IP地址了。

那么有了协议的基础,我们该如何发出链路层的包呢?我们知道,系统自带的socket系列API是位于传输层的,并且报文字段的填充是由网络驱动程序自动完成,那么如何自行发出位于传输层之下的包呢?这就要用到原始套接字。

(三)编程基础

为了实现直接从链路层收发数据帧,我们要用到原始套接字的如下形式:

socket(PF_PACKET, type, protocol)

1、其中type字段可取SOCK_RAW或SOCK_DGRAM。它们两个都使用一种与设备无关的标准物理层地址结构struct sockaddr_ll{},但具体操作的报文格式不同:

SOCK_RAW:直接向网络硬件驱动程序发送(或从网络硬件驱动程序接收)没有任何处理的完整数据报文(包括物理帧的帧头),这就要求我们必须了解对应设备的物理帧帧头结构,才能正确地装载和分析报文。也就是说我们用这种套接字从网卡驱动上收上来的报文包含了MAC头部,如果我们要用这种形式的套接字直接向网卡发送数据帧,那么我们必须自己组装我们MAC头部。这正符合我们的需求。

SOCK_DGRAM:这种类型的套接字对于收到的数据报文的物理帧帧头会被系统自动去掉,然后再将其往协议栈上层传递;同样地,在发送时数据时,系统将会根据sockaddr_ll结构中的目的地址信息为数据报文添加一个合适的MAC帧头。

2、protocol字段,常见的,一般情况下该字段取ETH_P_IP,ETH_P_ARP,ETH_P_RARP或ETH_P_ALL,当然链路层协议很多,肯定不止我们说的这几个,但我们一般只关心这几个就够我们用了。

另外,由于要自己构造链路层的报文,那么在传输层我们使用的struct sockaddr_in这种地址显然不能再用了。而是使用sockaddr_in{}:

sll_ifindex需要我们去指定一个可用的网卡设备。

然后我们就可以按照我们自己的需要去填充ARP报文了,比如,将以太网首部中的目的MAC填成一个“伪广播地址”:0xff:0xff:0x00:0x00:0x00:0x00,然后使用socket把这个包发出去就行了。验证的时候,只需要打开wireshark或者tcpdump或者其他的抓包工具即可,如果发现目标IP确实发来一个回应报文,那么就能确定这个设备的网卡可能开了混合模式,为什么说是可能呢?因为某些特殊网卡在不开混合模式时,也是这么判断广播地址的。

(四)利用Libpcap抓包自动识别

本来可以不做到这一步的,但是我想了想,觉得手动+脑力判断似乎太挫了,所以我觉得自己写个抓包的代码段实现自动识别。

在Linux上进行抓包通常使用Libpcap,与Windows平台上的Winpcap一样。都是用来抓取网络数据包的。Linux平台上在gcc编译时,要加上相应的编译项,否则会报错。

由于抓包为永真循环,如果把这段程序设置在主程序中,会产生阻塞而无法进行下一步工作,所以我就另外开启一个子线程专门用来抓包,主线程中设置这个子线程的超时时间即可。

用到的一些重要函数:

descr =pcap_open_live(message->interface,MAXBYTES2CAPTURE,1,512,errbuf) ;

descr是一个pcap_t类型的指针,用来描述网络设备,我这里把它理解为一种文件描述符。

上面的pcap_open_live就是用来打开一个可用的网卡设备,返回一个描述符。

由于我们使用libpcap进行抓包时,会把所以类型的包全抓上来,但是我们只需要捕获ARP,这时候就要使用libpcap中的BPF程序设置过滤语法了。

//获取网卡的IP和掩码

pcap_lookupnet(message->interface,&netaddr,&mask,errbuf);

//BPF过滤程序编译

pcap_compile(descr,&filter,"arp",1,mask);

pcap_setfilter(descr,&filter) ;

抓包时就使用packet = pcap_next(descr,&pkthdr)即可,packet是一个指向具体信息的指针,用packet指针做偏移就能拿到我们想要的部分。Pcap_next一次只能抓一个包,只需要做个永真循环就能持续抓包。在这个永真循环中我们就可以控制,一旦发现目标就exit出去,当然如果长时间没收到目标来信,那么就默认目标主机是“清白”的。实现这个,只需要在主线程中去设置子线程的超时时间就行了:

//等待子线程

struct timespec joinDelay ;

clock_gettime(CLOCK_REALTIME,&joinDelay) ;

joinDelay.tv_sec += 5 ;

pthread_timedjoin_np(subthread, NULL,&joinDelay);

(五)运行测试

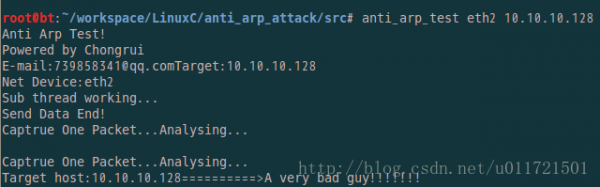

测试开了混杂模式的主机:

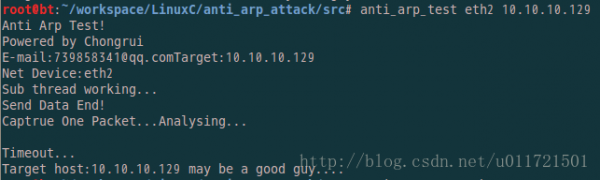

测试正常主机:

(六)代码分享

anti_arp_test.c代码如下,gcc编译命令:

gcc anti_arp_test.c -lpthread -lpcap -lrt-o anti_arp_test

【过几天放源码】